网络运维|防火墙的VPN

2020-06-11 17:01 作者:艾锑无限 浏览量:

网络运维|防火墙的VPN

大家好,我是一枚从事IT外包的网络安全运维工程师,今天和大家分享的是网络安全设备维护相关的内容,在这里介绍下点到点IPSec配置实例,网络安全运维,从Web管理轻松学起,一步一步学成网络安全运维大神。网络维护是一种日常维护,包括网络设备管理(如计算机,服务器)、操作系统维护(系统打补丁,系统升级)、网络安全(病毒防范)等。+

北京艾锑无限科技发展有限公司为您免费提供给您大量真实有效的北京网络维护服务,北京网络维修信息查询,同时您可以免费资讯北京网络维护,北京网络维护服务,北京网络维修信息。专业的北京网络维护信息就在北京艾锑无限+

+

北京网络维护全北京朝阳丰台北京周边海淀、大兴、昌平、门头沟、通州、西城区、燕郊、石景山、崇文、房山、宣武、顺义、平谷、延庆全北京网络维护信息

点到点IPSec隧道

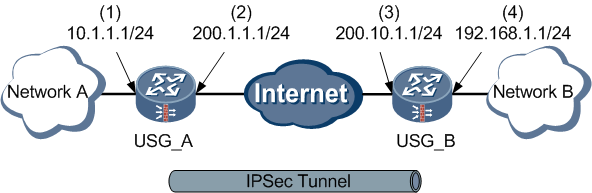

介绍采用IKE方式协商的点到点IPSec隧道的配置举例。组网需求

如图10-9所示,网络A和网络B通过USG_A和USG_B连接到Internet。在USG_A和USG_B之间建立IPSec隧道,以保护两个网络进行安全通信。网络环境描述如下:- 网络A属于10.1.1.0/24子网,与USG_A的GigabitEthernet 0/0/1接口连接。

- 网络B属于192.168.1.0/24子网,与USG_B的GigabitEthernet 0/0/1接口连接。

- USG_A和USG_B相互路由可达。

-

| 项目 | 数据 | |

|---|---|---|

| USG_A | (1) |

接口号:GigabitEthernet 0/0/1 IP地址:10.1.1.1/24 安全区域:Trust |

| (2) |

接口号:GigabitEthernet 0/0/2 IP地址:200.1.1.1/24 安全区域:Untrust |

|

| IPSec配置 |

IKE验证身份类型:IP IKE预共享密钥:abcde IKE对端IP地址:固定地址,200.10.1.1 |

|

| USG_B | (3) |

接口号:GigabitEthernet 0/0/2 IP地址:200.10.1.1/24 安全区域:Untrust |

| (4) |

接口号:GigabitEthernet 0/0/1 IP地址:192.168.1.1/24 安全区域:Trust |

|

| IPSec配置 |

IKE验证身份类型:IP IKE预共享密钥:abcde IKE对端IP地址:固定地址,200.1.1.1 |

|

配置思路

两个网络的公网IP地址固定不变,且两个网络之间要互相访问,可建立IKE协商的点到点方式的IPSec隧道,使两个网络中的设备都可以主动发起连接。对于USG_A和USG_B,配置思路相同。如下:

- 完成接口基本配置、路由配置,并开启本地策略和转发策略。

- 配置IPSec策略。包括配置IPSec策略的基本信息、配置待加密的数据流、配置安全提议的协商参数。

操作步骤

-

配置USG_A。

-

配置接口基本参数。

- 选择“网络 > 接口 > 接口”。

- 在“接口列表”中,单击GE0/0/1对应的 。

-

在“修改GigabitEthernet”界面中,配置如下:

- 安全区域:trust

- IP地址:10.1.1.1

- 子网掩码:255.255.255.0

-

配置接口基本参数。

- 单击“应用”。

- 在“接口列表”中,单击GE0/0/2对应的 。

-

在“修改GigabitEthernet”界面中,配置如下:

- 安全区域:untrust

- IP地址:200.1.1.1

- 子网掩码:255.255.255.0

- 单击“应用”。

-

对于USG系列,配置域间包过滤,以保证网络基本通信正常。对于USG BSR/HSR系列,不需要执行此步骤。

-

配置Local安全区域和Untrust安全区域之间的安全策略。

- 选择“防火墙 > 安全策略 > 本地策略”。

-

在“本地策略”中单击“新建”。配置如下参数:

- 源安全区域:untrust

- 源地址:200.10.1.0/24

- 动作:permit

- 单击“应用”。

-

配置Trust安全区域和Untrust安全区域之间的安全策略。

- 选择“防火墙 > 安全策略 > 转发策略”。

-

在“转发策略列表”中单击“新建”。配置如下参数。

- 源安全区域:trust

- 目的安全区域:untrust

- 源地址:10.1.1.0/24

- 目的地址:192.168.1.0/24

- 动作:permit

- 单击“应用”。

- 选择“防火墙 > 安全策略 > 转发策略”。

-

在“转发策略列表”中单击“新建”。配置如下参数。

- 源安全区域:untrust

- 目的安全区域:trust

- 源地址:192.168.1.0/24

- 目的地址:10.1.1.0/24

- 动作:permit

- 单击“应用”。

-

配置Local安全区域和Untrust安全区域之间的安全策略。

-

配置USG_A到网络B的静态路由,此处假设到达网络B的下一跳地址为200.1.1.2。

- 选择“路由 > 静态 > 静态路由”。

- 在“静态路由列表”中,单击“新建”。

-

在“新建静态路由”界面中,配置如下:

- 目的地址:192.168.1.0

- 掩码:255.255.255.0

- 下一跳:200.1.1.2

- 单击“应用”。

-

配置USG_A的IPSec隧道。

- 选择“VPN > IPSec > IPSec”,单击“新建”,选择“场景”为“点到点”。

- 配置IPSec策略基本信息,并指定对端网关,预共享密钥为abcde。

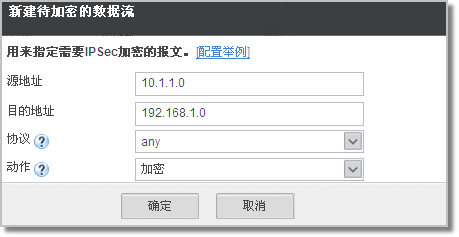

- 在“待加密的数据流”中单击“新建”,按如下数据增加一条数据流规则。

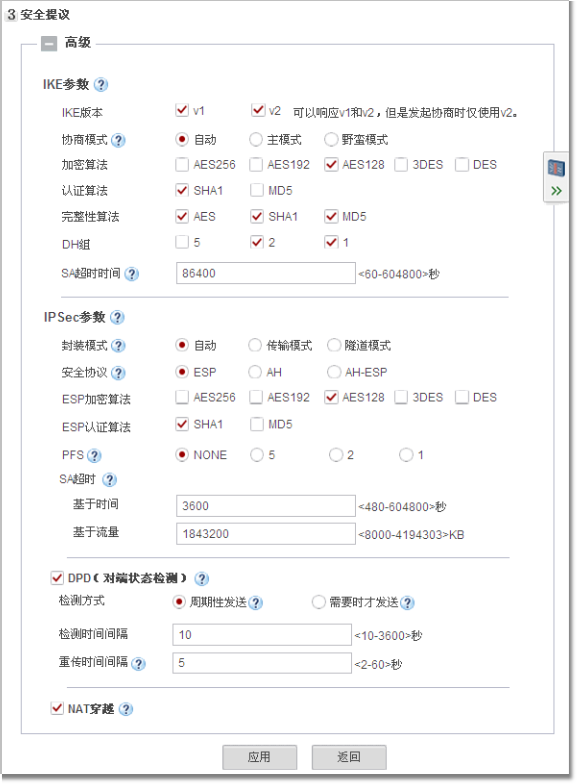

- 展开“安全提议”中的“高级”,按如下参数配置IPSec安全提议。

- 单击“应用”。完成USG_A的配置。

-

配置USG_B。

-

配置接口基本参数。

- 选择“网络 > 接口 > 接口”。

- 在“接口列表”中,单击GE0/0/1对应的 。

-

在“修改GigabitEthernet”界面中,配置如下:

- 安全区域:trust

- IP地址:192.168.1.1

- 子网掩码:255.255.255.0

-

配置接口基本参数。

- 单击“应用”。

- 在“接口列表”中,单击GE0/0/2对应的 。

-

在“修改GigabitEthernet”界面中,配置如下:

- 安全区域:untrust

- IP地址:200.10.1.1

- 子网掩码:255.255.255.0

- 单击“应用”。

-

对于USG系列,配置域间包过滤,以保证网络基本通信正常。对于USG BSR/HSR系列,不需要执行此步骤。

-

配置Local安全区域和Untrust安全区域之间的安全策略。

- 选择“防火墙 > 安全策略 > 本地策略”。

-

在“本地策略”中单击“新建”。配置如下参数:

- 源安全区域:untrust

- 源地址:200.1.1.0/24

- 动作:permit

- 单击“应用”。

-

配置Trust安全区域和Untrust安全区域之间的安全策略。

- 选择“防火墙 > 安全策略 > 转发策略”。

-

在“转发策略列表”中单击“新建”。配置如下参数。

- 源安全区域:trust

- 目的安全区域:untrust

- 源地址:192.168.1.0/24

- 目的地址:10.1.1.0/24

- 动作:permit

- 单击“应用”。

- 选择“防火墙 > 安全策略 > 转发策略”。

-

在“转发策略列表”中单击“新建”。配置如下参数。

- 源安全区域:untrust

- 目的安全区域:trust

- 源地址:10.1.1.0/24

- 目的地址:192.168.1.0/24

- 动作:permit

- 单击“应用”。

-

配置Local安全区域和Untrust安全区域之间的安全策略。

-

配置USG_B到网络A的静态路由,此处假设到达网络A的下一跳地址为200.10.1.2。

- 选择“路由 > 静态 > 静态路由”。

- 在“静态路由列表”中,单击“新建”。

-

在“新建静态路由”界面中,配置如下:

- 目的地址:10.1.1.0

- 掩码:255.255.255.0

- 下一跳:200.10.1.2

- 单击“应用”。

-

配置USG_B的IPSec隧道。

- 选择“VPN > IPSec > IPSec”,单击“新建”,选择“场景”为“点到点”。

- 配置USG_B的IPSec策略基本信息,并指定对端网关,预共享密钥为abcde。

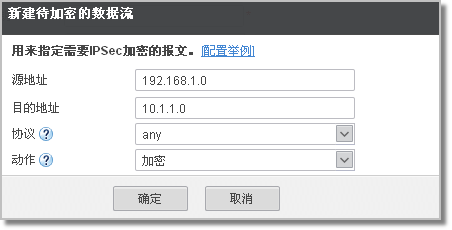

- 在“待加密的数据流”中单击“新建”,按如下数据增加一条数据流规则。

- 展开“安全提议”中的“高级”,按如下参数配置IPSec安全提议。

- 单击“应用”。完成USG_B的配置。

结果验证

配置成功后,使用网络A中的某台主机访问网络B中的某台主机或服务器,访问成功。在USG_A上选择“VPN > IPSec > 监控”,查看IPSec隧道监控信息,可以看到建立的如下信息的隧道。

| 策略名称 | 状态 | 本端地址 | 对端地址 |

|---|---|---|---|

| policy1 | “IKE协商成功、IPSec协商成功” | 200.1.1.1 | 200.10.1.1 |

| 策略名称 | 状态 | 本端地址 | 对端地址 |

|---|---|---|---|

| policy1 | “IKE协商成功、IPSec协商成功” | 200.10.1.1 | 200.1.1.1 |

相关文章

关闭

关闭