网络运维|本机防攻击

2020-07-09 10:54 作者:艾锑无限 浏览量:

网络运维|本机防攻击

大家好,我是一枚从事IT外包的网络安全运维工程师,今天和大家分享的是网络安全设备维护相关的内容,在这里介绍下防火墙NAT的应用场景。简单网络安全运维,从Web管理轻松学起,一步一步学成网络安全运维大神。

网络维护是一种日常维护,包括网络设备管理(如计算机,服务器)、操作系统维护(系统打补丁,系统升级)、网络安全(病毒防范)等。+

北京艾锑无限科技发展有限公司为您免费提供给您大量真实有效的北京网络维护服务,北京网络维修信息查询,同时您可以免费资讯北京网络维护,北京网络维护服务,北京网络维修信息。专业的北京网络维护信息就在北京艾锑无限+

+

北京网络维护全北京朝阳丰台北京周边海淀、大兴、昌平、门头沟、通州、西城区、燕郊、石景山、崇文、房山、宣武、顺义、平谷、延庆全北京网络维护信息

大家好,我是一枚从事IT外包的网络运维工程师,在网络中,存在着大量针对CPU的恶意攻击报文以及需要正常上送CPU的各类报文。今天我们来说一说本机反攻击方面的内容。

本机防攻击简介

本机防攻击可保护CPU,解决CPU因处理大量正常上送CPU的报文或者恶意攻击报文造成的业务中断问题。定义

在网络中,存在着大量针对CPU(Central Processing Unit)的恶意攻击报文以及需要正常上送CPU的各类报文。针对CPU的恶意攻击报文会导致CPU长时间繁忙的处理攻击报文,从而引发其他业务的断续甚至系统的中断;大量正常的报文也会导致CPU占用率过高,性能下降,从而影响正常的业务。为了保护CPU,保证CPU对正常业务的处理和响应,设备提供了本机防攻击功能。本机防攻击针对的是上送CPU的报文,主要用于保护设备自身安全,保证已有业务在发生攻击时的正常运转,避免设备遭受攻击时各业务的相互影响。

基本原理

本机防攻击包括CPU防攻击和攻击溯源两部分。-

CPU防攻击针对上送CPU的报文进行限制和约束,使单位时间内上送CPU报文的数量限制在一定的范围之内,从而保护CPU的安全,保证CPU对业务的正常处理。

- 多级安全机制,保证设备的安全,实现了对设备的分级保护。

- 第一级:通过黑名单来过滤上送CPU的非法报文。

- 第二级:CPCAR(Control Plane Committed Access Rate)。对上送CPU的报文按照协议类型进行速率限制,保证每种协议上送CPU的报文不会过多。

- 第三级:对上送CPU的报文,按照协议优先级进行调度,保证优先级高的协议先得到处理。

- 第四级:对上送CPU的报文统一限速,对超过统一限速值的报文随机丢弃,保证整体上送CPU的报文不会过多,保护CPU安全。

- 动态链路保护功能的CPU报文限速,是指当设备检测到SSH Session数据、Telnet Session数据、HTTP Session数据、FTP Session数据以及BGP Session数据建立时,会启动对此Session的动态链路保护功能,后续上送报文如匹配此Session特征信息,此类数据将会享受高速率上送的权利,由此保证了此Session相关业务的运行可靠性、稳定性。

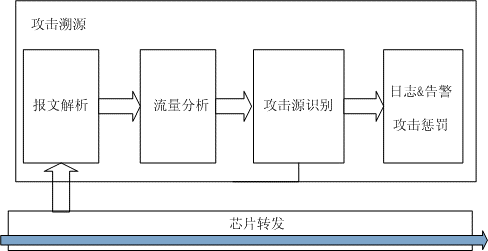

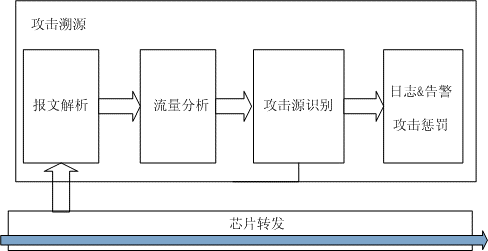

- 攻击溯源针对DoS攻击进行防御。设备通过对上送CPU的报文进行分析统计,然后对统计的报文设置一定的阈值,将超过阈值的报文判定为攻击报文,再对这些攻击报文根据报文信息找出攻击源用户或者攻击源接口,最后通过日志、告警等方式提醒管理员以便管理员采用一定的措施来保护设备,或者直接丢弃攻击报文以对攻击源进行惩罚。

图1 攻击溯源原理

通过图1所示的四个过程,找出攻击源,然后管理员通过ACL或配置黑名单的方式限制攻击源,以保护设备CPU。

相关文章

关闭

关闭